局域网监控软件如何监控微信聊天

说实在的,以往从来未曾针对微信这类聊天软件进行过分析,很有可能运用的是私有协议。

而私有协议,在协议分析软件之上的呈现,通常是 TCP 进行封装,封装出一长串字节流,而这些字节流到底是什么内容,协议软件没办法给出答案!

考量一下协议分析软件可不可以瞅见微信网页版的聊天内容,手机APP版的聊天内容,还有电脑版的聊天内容呢?

1、网页版微信

①协议分析结果

不太清楚大家瞅见“美女好”呀,这便是借助协议分析软件剖析出来的聊天沟通内容呢。

真实聊天内容:

一摸一样!

②实验结论

协议分析软件可以将聊天内容解密出来!

③实验分析

网页版微信通常借助浏览器跟微信服务器通信,浏览器种类繁多,有Chrome、Firefox、IE等,若要跟不同厂商的浏览器通信,得使用标准协议,标准协议通过协议分析软件能不解散。

鉴于网页版微信,或许会运用SSL/TLS来加密聊天内容,要借助Fiddle充当中间人,凭借Fiddle伪造的证书去欺骗浏览器,致使浏览器误认为Fiddle便是微信服务器。

Fiddle重新同微信服务器构建SSL/TLS加密通道,去传输聊天内容,。

2、手机版微信

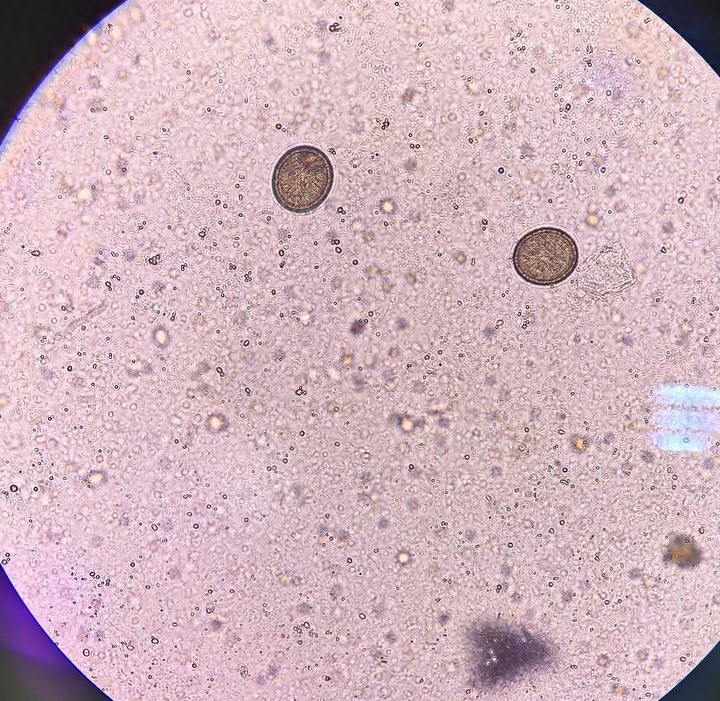

协议分析结果:

微信手机版,未采用 TLS 与 HTTP 相加等于 HTTPS这样的加密传输方式,采用的是 HTTP 的那种传输方式,有如图片所展示的那样 。

每一个报文大概是这个样子的:

并非仅有 HTTP 报文头也就是 HTTP Header 是明文的kaiyun全站网页版登录,而且 HTTP 报文体即 HTTP Body 仿若显得是一批杂乱无章之字节流。

未发现有关聊天的任一内容。极其滑稽的是,于发送聊天内容之际,Fiddle毫无反应!

这意味着,用于传输聊天内容的报文,既不属于HTTP协议范畴,也不属于HTTPS 协议范畴,那么在这种情况下,极有可能是基于TCP协议,亦或是UDP协议进行了原始(Raw)封装。

特地前往微信研发公众号进行确认,目的在于确认究竟是 TCP 传输报文还是 UDP 传输报文,最终得到的确认乃是采用 TCP 传输。

分为两种连接方式:

官方所秉持的口径表明,短连接存在的目的在于对老版本软件予以兼容,长连接则全然是依靠私有进行实现的,所以才致使 Fiddle 未能成功捕获到,究其缘故嘛,要知道 Fiddle 仅仅能够捕获到 HTTP 或者 HTTPS,至于除此之外的其它协议,根本就不在它所感兴趣的范畴之内呀!

于是,运用Wireshark去捕获微信长连接的TCP报文,的确是捕获到了,不管怎样的私有实现方式,决然无法长翅膀飞走!

不过,这些TCP报文不存在展示方面的意义,TCP头往后的字段全部是杂乱无序的,而这些情况全都在预料范畴!

①MMTLS 是什么样的存在?

经过改良或者说简化后的 MMTLS 属于 TLS1.3 版本,在微信决定采用 MMTLS 以前kaiyun全站登录网页入口,长期处于草案状态的 TLS1.3 版本,未曾形成最终标准。

所以,微信做出决定,采用TLS1.3草案里的标准,采取大刀阔斧的方式,砍掉客户端认证这个环节,仅仅保留服务器认证。

手机微信 APP 里预置了微信服务器的两件秘密武器:

②ECDSA 公钥是干嘛的?

ECDSA 被用来验证服务器的真实身份,任何出自服务器的 MMTLS 协商报文,只要是用 ECDSA 私钥签名的,ECDSA 公钥就能解密。

也就是说,要是签名部分能够借由ECDSA公钥来进行解密,那么这便证实是实实在在的微信服务器所发送的!

在微信的私有实现当中,是不存在需要CA这种情况的,微信客户端借助预先设置好的ECDSA公钥来达成服务器的认证,!

③静态 ECDH 公钥又是干嘛的?

可微信客户端若图朝最小延迟(0 RTT)去发信息,能径直生成自身的 ECDH 私钥,生成自身的 ECDH 公钥,生成自身的 Nonce,继之再添加上服务器预先所置的 Nonce 。

依据特定条件,能够单方面算出 Pre - Master Key开yun体育app官网网页登录入口,算出 Master Key,算出 Session Key,从而将消息实施加密再予以发出。

微信服务器收到消息,同时收到的,还有客户端的ECDH公钥,还有客户端Nonce,服务器用自己的ECDH私钥,用预留在客户端的Nonce,这四个参数,计算出可以解密消息的Key,进而将消息解密出。

具有 MMTLS 特点未给消息增添额外延迟,将这般通信称作 0 RTT 通信。

因为微信客户端,强行运用服务器的ECDSA公钥,去认证服务器的身份,所以Fiddle根本没办法欺骗微信APP。

要是 Fiddle 进行强制替换,那么微信客户端便会放弃连接服务器,而由此所造成的后果即为微信永远无法登录服务器!

微信APP能够达成私有协议,原因在于服务器是微信代码,客户端也是微信代码,即便极为私有,理解起来却不存在任何障碍!

3、电脑版微信

然而先前仅仅提及了网页版微信,还有手机APP微信,只是单单没有说到电脑版微信,到底老板可不可以监测到员工运用电脑版微信去聊天的内容呢?

揭晓答案:不能,各位放心大胆使用!

早被微信之父“张小龙”看穿的是大家那点暗藏的心思,为了在最大程度上保护各位的隐私,只要是从腾讯官方所下载的电脑版微信,以及手机APP,其都是安全且可靠的。

带着这个疑问,我又做了一次新的实验,值得庆幸的是,第三方监控着的软件未能将微信聊天进行解密,关于实验的过程以及实验的图片,在此省略 。

这个结论,或许仍然不能够消除一部分读者的疑惑,为什么微信网页版能够进行监控,然而其他的两种微信却不能够进行监控,呢?

①网页版微信

客户端是各种各样的浏览器,像 Chrome、Firefox、IE 等,这些浏览器能够跟微信服务器通信进而下载聊天内容其中缘由在于,客户端与服务器端运用业界标准的 TLS 协议来通信 。

在此通信场景当中,腾讯所能完全掌控的代码所在之处是服务器端,然而客户端的代码却因距离远而有所不及、没办法进行控制。要想使得通信变成可能,服务器务必要严格依照 TLS 协议标准。

通过欺骗客户端,监控软件伪装成自己就是微信服务器,与此同时,它又欺骗服务器,伪装成自己就是微信客户端。

如此这般,监控软件在一个方面能够对客户端的消息进行解密,并且在另一个方面还能够对服务器的消息予以解密。

②电脑版/手机 APP 微信

呈现于客户端的代码,全然就是微信所拥有的代码,而就服务器方面的代码来讲,更不必非得特别说明,显然依旧还是微信之代码。

既然双方代码是被微信完全掌控的,他们打算选用以什么私有加密协议去保障通信安全,而这总归是完全属于他们自身内部范畴的事情,几乎没有任何第三方能够对其实施破解。

实际上,微信并未运用诸般私用协约呀,依旧借助着TLS协约去密化数据呢。诸位同学呀,兴许则会愈发坠入迷茫之境啦,既然采用标准化TLS协约展开通信呀,为何第三方却没有办法予以监控呢?

客户端事先进行了嵌入,也就是硬编码,将微信服务器的公钥进行了嵌入编码成内容,客户端秉持着“一颗红心,两种准备”的态度,抱着这样的态度 。

倘若,服务器所出示的公钥,跟客户端提前嵌入的公钥,全然相同(暗号比对乃是成功的),那么客户端即刻就会晓得,此乃源自微信官方的大佬,接头已然成功,进而继续通信。

倘若对方所出示的公钥,跟客户端预先嵌入的公钥不一样,客户端即刻就意识到,碰到骗子了,便“打死俺也不说”,对骗子不理不睬,予以忽视,。句子末尾原有标点符号为感叹号,这里按要求未改变标点,特此说明。

当然,微信这般加密传输,仅是为了避免于传输进程里泄密,毫无疑问,微信服务器依旧能够瞧见各位聊天的明文数据。

因此,千万别、建议别在微信里以明文形式传输极其、特别隐私的数据,如果非得要传,能够先把数据进行加密之后再去传,接收方将数据解密之后,就能得到明文状态的数据了。

4、最终结论

公司能用公司电脑也能用个人电脑,使用其开启了微信网页版,用公司网络时,公司能看到聊天内容

。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。(不断微调只为展示如何达到最终符合要求的拗口句子,实际按“使用微信网页版,借助 4G 网络,流量未流经公司,公司自然无法看到由字词句段构成的聊天具体内容”为准) 。 。 。 。 。 。 。 ......

微信手机版本,采用私有协议来通信,手机的 APP 将服务器的公钥予以嵌入,APP 仅仅认可与该公钥存在一一对应关系的私钥签名。

若用其他私钥签名则统统不认,可以无法欺骗微信APP。用微信手机版聊天是安全的,不管用公司网络还是4G网络,公司都不能看到聊天内容。